摘要:为了处理电力调度体系的安全性问题,战胜传统公钥暗码体系证书办理杂乱的缺点,在无双线性对思维的根底上,结构了一种依据DSA的无证书数字签名计划。计划运用零常识办法对调度用户身份进行认证,将签名身份与公钥进行哈希处理,避免身份替换进犯。运用离散对数难题,由调度中心和调度用户一起发生的私钥对和公钥对,减少了存储空间,降低了核算开支。与同类算法比较,签名计划具有音讯的完整性、抗否定性、抗假造型、签名的可验证性等特色。运用测验标明算法可以满意电力调度的实时性要求。

关键词:电力调度;安全性;无线性对;无证书数字签名

跟着信息时代的到来,数字化得到了的深入开展和不断推行。面对电力工作的日新月异,人们把变革和开展的目光投向了电力调度体系的开发与研讨,如文献针对电力调度的数字化提出了各自的建造思维和完成办法。从现场运用和宣布的文献来看,这些电力调度体系都以网络通信为数据传输的根底,现已触及到数据传输的安全问题。

由于电力行业的特殊性,任何数据传输的安全问题,都将导致灾难性的事端发生,其形成的政治和经济影响是巨大的,带来的丢失是不行估量的。文献为了避免在电力调度中心、电厂及用户之间传输的数据被篡改、假造而发生电力体系事端,提出并规划了认证体系结构。文献剖析了电力二次体系所面对的危险,介绍了电力调度体系的证书服务体系及运用。这些计划尽管论述了可以进步体系安全性的证书服务技能,可是为了存储证书和验证证书的有用性,需求很多的存储空间和核算开支。因而,需求引进一种适宜的电力调度体系签名体系。

Al-Riyami等人提出了无证书暗码体系,既消除了传统暗码体系对证书的需求,也处理了依据身份暗码体系中的密钥保管问题,是一种抱负的签名计划。在无证书暗码体系中用到一个第三方KGC,其作用是担任发生用户的部分私钥。在取得KGC发生的部分私钥后,用户随机挑选一个隐秘值,然后用户经过部分私钥和隐秘值来发生自己的公钥和私钥,体系将部分公钥绑定同一个身份。一个无证书签名计划由体系参数生成,部分密钥生成,设置隐秘值,设置私钥,设置公钥,签名以及签名验证7个算法组成。一般,前两个算法由KGC履行,而其它算法由签名或验证用户履行。由于具有较强的实用性,无证书签名计划的研讨遭到广泛注重,呈现了许多新的计划。可是,这些计划以双线性配对作为规划东西,导致存在核算功率不高的问题。现在无证书暗码体系计划现已在电子商务、电子病历等方面开端运用,但在电力调度中的运用研讨很少。

鉴于此,本文经过对DSA签名算法进行改善,构建了一种更有用的依据电力调度体系的无pairing的无证书签名计划,计划具有抗否定性、抗假造性、可验证性等特色,可以很好地处理电力调度体系的安全性问题。

1 电力调度体系的安全性剖析

电力调度体系一般规划的用户人物为体系办理员、录入操作员、审阅操作员、签发操作员等。电力调度体系的操控要依托出产指令数据及时、精确地进行在这些人物间频频传送。在电力调度进程中,一般需求处理:数据的不行否定性、数据的不行假造性、数据签名的可验证性和数据的完整性等问题。

为确保数据传输的安全性,在签名进程中,应触及有3种方针:

1)信赖中心(KGC):树立布告板,发布同享信息,避免运用公共信息的篡改善行签名的假造;担任发生用户的部分私钥;假如调度验证者对签名有疑义,可进行判断裁决。

2)调度信息签名者:对传输信息进行签名。

3)调度信息验证者:对传输信息进行验证。

2 依据电力调度体系的DSA无证书签密计划

DSA是ElGamal、Schnorr等数字签名算法的变体,其安全性依据离散对数问题,是现在公认的安全算法。该算法中没有贵重的对操作,便于软件和硬件完成,履行功率较高。本文在此算法的根底上,经过剖析改善,构建了一种依据电力调度体系的DSA无证书数字签名算法。

体系参数生成:电力调度信赖中心输入安全参数k,输出体系主密钥master-key和体系揭露参数params。体系揭露参数params向电力调度体系中的整体用户揭露,而主密钥master-key则由KGC隐秘保存。揭露参数params=,其间:p是一个大的素数,2L-11;H1:{0,1}*×Zp*→Zq*,H2:{0,1}*→Zq*。恣意选取x∈Zq*,核算y=gx mod p,主密钥是master-Key=x。

部分密钥生成:设电力调度信息签名者A的身份为IDA,KGC随机挑选s∈Zq*,核算w=gs mod p,d=x+sH1(IDA ‖w)。d为KGC发生的部分秘钥。d可选用以下办法从KGC传输到A;A随机挑选t∈Zq*,核算j=gt mod p,将j传给KGC;KGC核算j’=jx mod p mod q,d’=d+s’,将d’传给A;A核算j’=yt mod p mod q,d=d’-j’,然后既可以获取KGC发生的部分秘钥d,又可以验证KGC的身份。

设置隐秘值:用户随机选取z∈Zq*,核算u=gz mod p,z作为用户A的另一部分私钥,u作用户A的另一部分公钥。

设置私钥:电力调度信息签名者A的私钥为SKA=(,z),私钥由A自己保存。

设置公钥:电力调度信息签名者A的公钥为PKA=(w,u),公钥由KGC在布告板进行告示,避免公钥替换进犯。

签名:设电力调度信息M∈{0,1}*。电力调度信息签名进程如下。

1)生成随机数k,0

2)核算r=(gk mod p) mod g;

3)核算σ=(k-1(dr+zH2(M))) mod q,(r,σ)即为用户A对音讯M的签名;

4)发送音讯和签名成果(M,r,σ)。

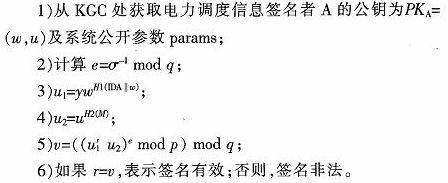

签名验证:验证方收到签名信息M∈{0,1}*以及签名(r,σ),按以下进程进行验证。

3 计划安全性剖析

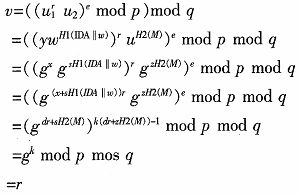

1)可验证性。以上依据DSA的无证书签名计划中,若签名进程精确无误,则验证等式r=v必定建立。

证明:

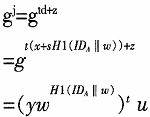

针对调度信息签名者和调度信赖中心身份,均可选用零常识办法进行认证。若验证者对用户的公钥不信赖,可经过以下身份辨别计划进行验证:验证者随机挑选t∈Zq*,将t传给用户;用户核算j=(td+z) mod q,将j传给验证者;验证者核算![]() ,假如持平,则验证经过,不然用户公钥为假造。

,假如持平,则验证经过,不然用户公钥为假造。

证明:

2)不行否定性。签名者发送的私钥中含有了签名者的身份ID,具有不行否定性。

3)不行假造性。在无证书体系中有两类进犯者,第一类进犯者不知道体系主密钥,可是可以恣意替换用户的公钥。第二类进犯者知道体系的主密钥,可是不能替换方针用户的公钥。假如签名计划能反抗以上两种方法的进犯者,则签名计划为不行假造性安全的。

关于第一类进犯者,由于不知道体系的主密钥x,所以也不知道用户的部分私钥d。KGC发生的部分私钥d内树立了与用户身份相关的信息,给进犯者设置了第一道壁垒。若进犯者企图替换用户公钥,就必须修正KGC的布告板中的公钥信息,由于布告板是揭露的,所以给进犯者设置了第二道壁垒。若KGC或许其它电力调度用户发生置疑,就会选用零常识办法进行认证。由于进犯者不知道验证者恣意选取的t,故进犯者不能结构j。即便进犯者知道验证者选取的t,要求解出j也相当于求解离散对数问题,给进犯者设置了第三道

壁垒。故在离散对数问题难解的假定下,该计划可以反抗第一类进犯的进犯。

关于第二类进犯者,进犯者知道体系的主密钥x,则公钥、部分私钥d以及揭露参数对进犯者来说都是已知的。显着,企图经过公钥和部分私钥d直接求解出用户一部分私钥z的做法是不行取的,由于这相当于求解离散对数问题。假定用户假造一个音讯M的签名,就必须绕过部分私钥z,假造r和σ,使之满意![]() ,这相当于求解离散对数问题。故在离对数问题难解的假定下,该计划可以反抗第二类进犯者的进犯。

,这相当于求解离散对数问题。故在离对数问题难解的假定下,该计划可以反抗第二类进犯者的进犯。

4)数据的完整性。在签名时运用散列函数,可以确保音讯的完整性。

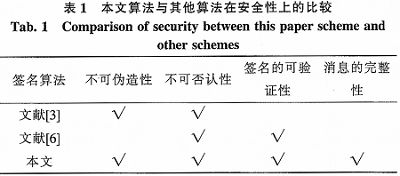

本文算法与其他算法在安全性上的比较见表1。(其间,“√”标明“具有”。)其间,文献是依据RSA的证书签名计划,文献是依据双线性对的无证书签名计划。

4 履行功率剖析

电力调度体系中数字签名进程中,选用预先核算的办法,在音讯M到来之前,先核算出r;当音讯M到来时,只需求一次逆运算、一次模运算、一次加法、两次乘法运算、一次散列运算。电力调度体系中数字签名验证进程中,需求一次逆运算、两次乘法运算、四次指数运算、两次模运算、两次散列运算。零常识验证进程中,需求三次乘法运算、三次指数运算、一次模运算、两次散列运算。

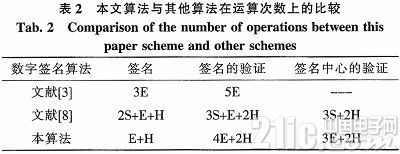

依据文献所给出的剖析成果,双线性配对、指数运算与散列运算的核算量分别是乘运算的约21倍、3倍及1倍,相关于标量乘,加法运算、乘法运算、逆运算和模运算均可忽略不计。P标明一个双线性配对运算,S标明标量乘法运算,E标明指数运算,H标明一个散列运算。经过本文算法与其它算法在运算次数的比较(见表 2)可以看出,本文算法的计

算量显着小于其他算法,阐明本文算法具有较高的运转功率,便于运用到电力调度设备中。其间,文献是依据电力调度的证书签名计划,文献是依据双线性对的无证书签名计划。

5 运用测验

本文算法在VC6.0环境下进行完成,p、q的位数为160位。针对电力调度指令进行签名和验证,以查验本软件的实用性,整个试验选用Intel酷睿i5-750,4 G内存的运转环境。密钥和公钥生成进程的均匀时刻为1.432 ms,电力调度签名进程耗费的均匀时刻为4.31 ms,签名验证进程耗费的均匀时刻为6.57 ms,零常识验证耗费的均匀时刻为4.797 ms。

试验标明该体系具有杰出的运转功率,可以满意电力调度的实时性要求。

6 结束语

本文规划了电力调度中的DSA无证书数字签名计划。计划满意抗否定性、抗假造性、可验证性和调度音讯完整性等安全特性。本文算法与同类签名算法比较,具有较高的运转功率。运用测验标明可以满意电力调度的实时性要求。可是本文算法是以信赖中心为研讨条件,没有考虑到歹意信赖中心,怎么规划依据电力调度体系的避免歹意信赖中心的无证书签名计划是下一步的研讨方向。