2010年,美国轿车制造商推出了一项新颖的功用,能够让车主在地球任何一个旮旯经过才智手机操控车锁并发动发动机。这种衔接功用需求依赖于轿车上的长途信息通讯体系,而这种体系现在已经是许多类型轿车的规范装备。在这种才智手机推出之前,有个大学研讨小组发布了一份研讨陈述,陈述中指出,经过运用轿车嵌入式体系中的缺点,轿车的要害体系(例如,剎车、发动机节气阀等)很简单被歹意操控。

这些研讨人员研讨了怎么运用‘含糊’技能,从低安全性网络侵入到要害体系。在轿车行进进程中,呈现了剎车失灵和发动机失控,这显现进犯的确能将乘客置于危险地步。将轿车衔接到广域网是导入老到进犯者的首恶。一个缺点就或许让长途进犯者要挟到一长串挨着行进的车队。

研讨人员并没有告知咱们能为现在的嵌入式轿车安全做些什么。但正如后边咱们要讨论到的那样,咱们有必要对轿车技能做出实质性的变革,以更好地阻隔网络子体系和生死攸关的安全功用。

现在的轿车电子

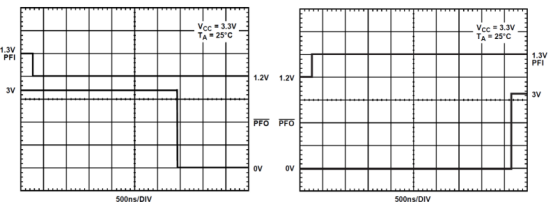

下图显现了今世轿车内部的部份电子体系。

图1:今世轿车内部的部份电子体系。

高阶奢华轿车在总计100个组件或电子操控单元(ECU)的相应体系中包括多达200个微处理器。这些ECU由多种不同类型的网络衔接,例如,操控器区域网(CAN)、FlexRay、局域互连网络(LIN)和针对媒体的体系传送(MOST)。轿车OEM厂商需求对来自数十家一级和二级供货商的ECU组件和软件进行整合。但OEM厂商不会去严格操控其供货商的开发进程。

因而人们对这种景象不能维持下去就不会感到惊奇了。OEM厂商将接受‘木桶理论’的后果:只需一块有严峻牢靠性问题的ECU,就或许形成交货推迟或车辆毛病,因而使诺言受损。

安全要挟及减轻办法

对车辆形成的安全要挟能够分红三大类:部分实体;长途;内部电子。当这些要挟迭加在一起时,常常会形成车辆损坏。

部分实体性要挟

经过实体性地接取传动体系CAN网络并损坏通讯便是部分实体性要挟的一个比如。这种侵略式进犯很简单损坏轿车的要害功用。但是,像心存不满的技修工等部分进犯者只或许危害一辆车,因而不足以引起规划安全团队的留意。别的,轿车的杂乱电子体系很难真实防备实体进犯。因而咱们对这类要挟一般只能祈求了。

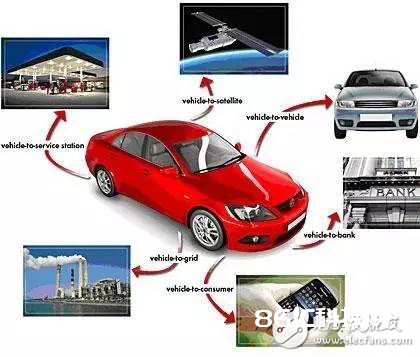

但是,这里有个破例:在一个或多个ECU内部的某处当地贮存着私有密钥,用于制造受维护的信道,并供给部分数据维护服务。下面这张图显现了下一代轿车中运用的长距离无线衔接的一些比如。

图2:下一代轿车中运用的长距离无线衔接。

轿车算法、多媒体内容和保密数据都或许需求数据维护。私钥贮存有必要能够抵挡住凌厉的侵略和非侵略式实体性进犯,由于即便仅丢掉一‘把’密钥也或许让进犯者建立起到长途根底设备的衔接,继而在那里形成广泛损坏。

OEM厂商有必要能够在从──密钥发生和将其嵌入到ECU、到ECU交货并安装进轿车、再到轿车最终在大街上到处跑──这一整个生命期内保证密钥的安全。Green Hills Software、Mocana和Certicom 等专业嵌入式加密公司能够经过在这个领域中的辅导和监督向OEM厂商及其供货商供给协助。

长途要挟

以下是典型的进犯方法:黑客经过侦测轿车的长距离无线接口寻觅网络安全协议、网络服务和应用程序中的软肋,以找到进入内部各电子体系的方法。与数据中心不同,轿车一般不或许具有完好的IDS、IPS、防火墙和UTM。而近来发生的侵略新力、花旗集团、亚马逊、谷歌和RSA的事情充沛显现,在老到的进犯者面前,这些防卫机制形同虚设。

2010年,当Stuxnet(超级工厂病毒)暴虐时,美国国防部所属的美国网战司令部(CYBERCOM)司令Keith Alexander将军主张对美国的重要根底设备建构本身的阻隔安全网络,与因特网分开来。尽管这种做法好像过于严苛,但实践便是咱们需求的思路。为了驾驭安全,轿车的要害体系有必要与非要害的ECU和网络彻底阻隔开来。

内部电子要挟

尽管实体网络阻隔是抱负方案,但接触点不可避免。例如,在某些商场,在轿车行进中,轿车导航体系有必要关掉,这意味着在安全规范有很大不同的体系间的通讯和感应。别的,业界呈现了激烈的规划整合趋势──运用更强壮的多中心微处理器来完成各不同的体系,因而将许多ECU变成虚拟ECU──这将添加源于软件的要挟危险,如由操作体系缺点、对暗码体系的旁路进犯以及拒绝服务等导致的权限扩展(privilege escalation)。

因而,为了安全,轿车的内部电子架构有必要从头规划。要害和非要害的体系与网络之间的接口有必要在最高办理层面进行证明和尽头剖析,并按比如ISO 15408评价安保等级(EAL) 6+等最高等级的安保规范进行验证,以承认没有缺点。高牢靠性软件/安全工程施行准则(PHASE)协议支撑大幅地简化杂乱性、软件组件架构、最低权限准则、安全软件和体系开发进程,OEM厂商有必要学习和选用独立的专家安全验证,并在其整个供应链中贯彻履行。

本文小结

轿车制造商和一级供货商在规划现在上路的轿车时或许还没有下大力气考虑安全性要求,但很明显状况在发生改变。制造商在车载电子设备与网络的规划与架构阶段应尽早与嵌入式安全专业公司打开严密协作,而且有必要进步以安全为导向的工程技能与软件安全保证水平。最终,轿车产业迫切需求一个独立的规范安排来为车载电子设备界说和履行体系级的安全认证方案。