本期的主题是:中国传统车企在自动驾驶大潮中,怎样保证车联网的安全。

编者按:互联网造车的鼓起、轿车智能化进程加快,关于传统车企都带来了或多或少的影响。身处职业不同方位的人,观点也各有差异。本文作者是一名轿车底盘工程师。他写下了自己的观点,欢迎咱们一同评论。本期的主题是:中国传统车企在自动驾驶大潮中,怎样保证车联网的安全。

上一期咱们聊了车联网之车载无线网络。无线网络的呈现,代表着轿车不再是独立存在的个别,而是融入到了整个物联网的大潮中。任何工作都有两面性,进入物联网,万物可联,拜访方便快捷,可是随之而来的便是陌生人能够经过物联网拜访私家车辆成为了或许和实际。

跟着2015年7月两位闻名白帽黑客查理·米勒以及克里斯·瓦拉塞克侵略了一辆Jeep自在光行进进程的经典事例曝光,咱们对车联网的安全功用提出了大大的问号。两位黑客侵入克莱斯勒公司出品的Uconnect车载体系,长途经过软件向该体系发送指令,发动车上的各种功用,包含减速、封闭发动机、制动或让制动失灵。他们顺畅的侵入到了体系,并成功的操控了车辆。好在两位仁兄把成果反应给了克莱斯勒,使得这批轿车得以顺畅召回并晋级。可是并不是每个人都心胸善意的去这么做,一旦心怀叵测的人进犯了私家车辆,不仅仅是形成车内资产丢掉或许车辆被盗,也或许危及到司机和乘客的生命安全。所以,车联网的安全也是车厂要在完成自动驾驶进程中打好根底的必修课之一。

黑客经过什么接口进犯轿车?

1、OBD接口

OBD是英文On-Board Diagnostic的缩写,即车载确诊体系。原本这个模块是给车企的工程师用来确诊整车网络中ECU毛病的接口(简明称谓便是修车),可是现在被许多公司商用化了。它除了能够监测到车辆外表显现的数据外,能随时监控发动机的运行状况、油耗记载、车速路程、胎压值、电池电压、气囊报警、加快减速、刹车拐弯等数据。归纳一句话来说,只需是搭载在CAN上ECU数据,都能够被OBD检测并反应到监控设备或许监控软件上。

开端的OBD接口根据ISO协议的K-Line通讯办法,经过计算机规范的串口通讯办法与外接设备相衔接,选用半双工的通讯功率比较低,所以基本上现已被筛选。现在CAN总线通讯办法成为了干流,CAN总线也运用了根据ISO的协议,归于网络型散布,具有很强的可扩展性。国内市场在2008年7月份开端强制规则一切市场上出售的车辆都有必要装备这个协议,使车辆检测作业得到了简化,并且让OBD大行其道。

OBD作业方法图

OBD作业方法图

2、根据上述原理,经过PC软件或许手机APP完成对车况的归纳查看了。现在市场上的OBD有如下的方法:

市场上的OBD方法

市场上的OBD方法

其间蓝牙版和数据线版市场份额比较大,而WIFI版和SIM卡版则相对来说比较少。

事实上黑客经过OBD进犯轿车的或许性比较小(权且不算SIM卡版,SIM卡版相当月3G/4G网络进犯规模内),一方面是依赖于OBD设备要被用户安装在轿车上;别的一方面这些设备都会遭到间隔的影响。要想完成对轿车的进犯,黑客需求保证OBD在车内,一起不能离车间隔太远。这个关于自动驾驶没有太多的影响,所以不做深入讨论。

3、 BT和WiFi接口

现在越来越多的轿车具有了蓝牙和WiFi等装备。

传统车企装备BT功用为了完成蓝牙电话、手机互联、蓝牙钥匙等功用。好像蓝牙OBD相同,BT模块遭到间隔和场景的影响,不会对自动驾驶产生影响,笔者也不做讨论。

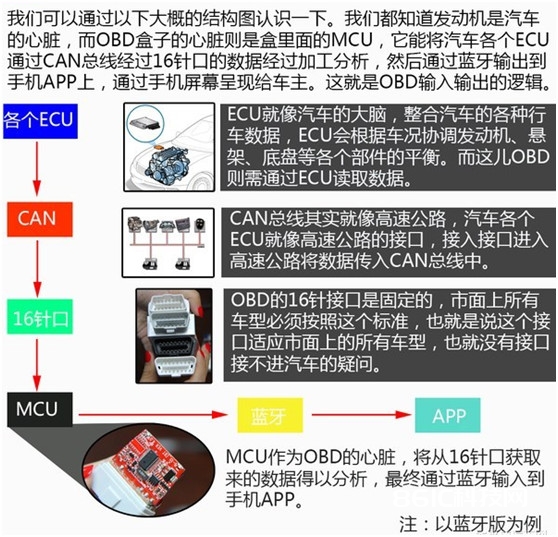

而经过智能车机装备WiFi芯片,则能够搭载WiFi功用模块。WiFi模块能够衔接到手机或许WiFi AP基站的无线热门,然后完成部分的车联网,完善车内的影音文娱体系,添加用户脍炙人口的上网空能。而这也成了黑客们进犯轿车的一条途径。如下图:(版权为笔者,并不非常准确。如需引证,请注明):

WiFi的传输间隔越来越远,并且基站越来越多,且无缝切换变得越来越简略,所以也会有或许将来成为车联网和自动驾驶的通讯主体,所以被进犯的或许性仍是很大的。

让笔者先说一下WiFi的认证加密方法。

先说认证,现在存在4种认证方法:

1. WEP(Wired Equivalent Privacy,有线等效保密);

2. WPA(WiFi Protected Access,WiFi网络安全存取);

3. WPA2,即WPA加密的晋级版,是WiFi联盟验证过的IEEE 802.11i规范的认证方法;

4. WPA-PSK+WPA2-PSK,WPA-PSK运用TKIP加密办法把无线设备和接入点联系起来。WPA2-PSK运用AES加密办法把无线设备和接入点联系起来。

再说一下无线的加密算法,当时加密算法有三种:

1.有线等效加密(WEP)是原始IEEE 802.11规范中指定的数据加密办法,是WLAN安全认证和加密的根底,用来维护无线局域网中授权用户所交流的数据的私密性,避免这些数据被盗取。

2.TKIP(Temporal Key Integrity Protocol,暂时密钥集成协议)是IEEE 802.11安排为修补WEP加密机制而创立的一种暂时的过渡计划。

3.AES-CCMP(Counter mode with CBC-MAC Protocol,计数器方法调配CBC-MAC协议)是目前为止面向群众的第一流无线安全协议。IEEE 802.11i要求运用CCMP来供给悉数四种安全服务:认证、机密性、完整性和重发维护。CCMP使128位AES(Advanced Encryption Standard,高档加密规范)加密算法完成机密性,运用CBC-MAC(区块暗码锁链-信息真实性查看码协议)来保证数据的完整性和认证。

一般说来,黑客经过破解WiFi的认证加密方法便能够完成对车内影音文娱体系的操控,一旦操控了操作体系,首要便能够操控了车内文娱设备,如随意替换收音机波段,发动封闭导航,调理音量巨细等等;更严峻一些,则是有或许攻破CAN总线,完成对其他ECU电子模块的操控,则会导致更严峻的风险。这个咱们后边会说到。

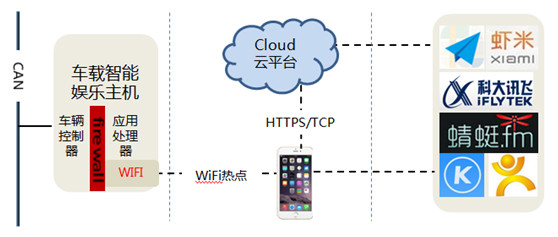

所以传统车企有必要要对WiFi的认证办法和加密算法有所了解,在装备WiFi模块时,尽量选用:

a)装备的WiFi设备选用加密算法强的认证办法完成对车载设备的维护;

b) 不断盯梢最新的认证加密办法,及时给最终用户晋级;

c)不断提示用户及时更新暗码。

如图(源自网络图片)。

4、手机通讯网络(2G/3G/4G)

跟着车联网和自动驾驶的到来,现在车辆为了完成网络通讯功用,越来越多的内置了通讯运营商供给的SIM卡,经过2G/3G/4G无线网络完成车辆拜访互联网(也便是第一代车联网)的功用。这也给黑客供给了长途进犯的便当条件。并且不像OBD/BT/WiFi那样简略遭到间隔和方位的影响。

怎样防备和避免来自外部的进犯?

再次回到前面说到的2015年7月两位闻名白帽黑客查理·米勒以及克里斯·瓦拉塞克侵略了一辆Jeep自在光的工作。两位黑客正是经过破解内置在JEEP自在光中的Sprint运营商服务的通讯协议完成对车辆的长途操控的。sprint网络便是答应不同设备经过通讯基站天线进行自在通讯的,这就能为黑客供给长途进犯传达通道。那么能够完成长途进犯的前提条件是什么呢?

由于不计其数由克莱斯勒出产的轿车、SUV以及货车装备了“Uconnect”智能互联体系,类似于可联网计算机功用。该体系内置了Sprint运营商的2G/3G SIM卡。经过PC或许手机APP完成长途操控车辆的文娱以及导航体系,一起能够拨打电话乃至树立WiFi热门。两位黑客挑选了一部廉价的京瓷安卓智能手机衔接至一部MacBook,经过3G数据网络扫描Sprint的通讯数据,获取随机的机动车识别码、IP地址以及GPS坐标。然后经过无线网络侵略“Uconnect”体系,完成对轿车的操控。

传统车企现在越来越注重数字安全方面。但是,面临互联网企业张狂的强势介入和竞赛,需求装备文娱、导航及安全功用布置更多的全新联网服务。成果便是,来自外部的风险正在窥探着每一个潜在的缝隙。那么怎样防备和避免来自外部的进犯呢?

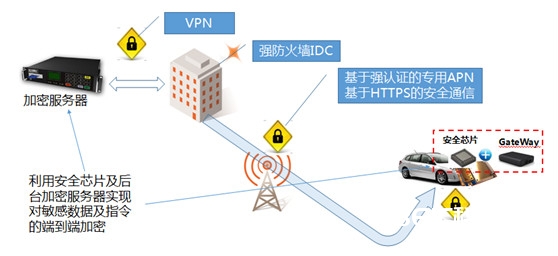

选用强认证的APN专线和根据HTTPS的安全通讯;

树立后台的数据中心(IDC)选用墙防火墙,IDC选用专有加密服务器;

第三方监测组织测验缝隙;

内部和外部树立有用的监测体系;

采纳互相独立的架构,约束进犯的规模;

整车要装备搭载安全芯片的GateWay;

采纳与现在手机更新软件的办法来及时更新轿车上智能设备的软件。

如下图(版权为笔者,并不非常准确。如需引证,请注明):

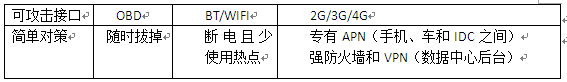

综上所述,到目前为止,基本上黑客进犯轿车的进口也就有这么多,让笔者再来简略论述一下:

只需衔接上网络,工作就没有那么简略,需求车厂和网络安全公司、互联网公司,乃至是国家网络安悉数门的通力合作,才干保证轿车不被进犯。

讲了这么多,咱们或许会问,这些形似和互联网的安全没什么差异,怎样会导致车辆(产业和生命)的安全呢?是不是言过其实呢?

是的,其实整车才是最终一道防地。笔者也多多少少透露了独立架构、GateWay、智能设备等等。敬请期待安全的下篇。