作者/李莉,陈诗洋,杨子羿,付凯(我国信息通讯研讨院,北京 100191)

摘要:跟着物联网技术与协同作业技术的不断发展,越来越多的网络打印机被运用到公司、政府部门、医院、校园等单位和组织。因为其功用单一性,咱们往往疏忽其安全性。可是打印设备往往布置在内部网络,经过它们可直接拜访内部灵敏信息。因而打印机网络安全不容忽视。近年来,打印机安全逐步被安全界所注重,有关网络打印机的安全事情日益增多。本文首要介绍网络打印机存在的安全危险以及常见的进犯办法,并提出相应的防护主张。

要害词:打印机;安全;网络安全

0 导言

网络打印机是传统打印机和互联网运用的结合,网络打印设备完美的处理了作业中存在的互联共用问题,满意了企业的作业需求。但因其功用单一,其安全性不如交换机路由器等其他网络设备相同遭到注重,导致网络打印机存在许多安全隐患。并且因为打印设备往往布置在内部网络,黑客们能够其为跳板,对内网进行一系列进犯。近年来,有关网络打印机的缝隙发表和进犯事情日益增多。

2012年11月,美国计算机应急呼应小组(CERT)发布网络预警称,三星的打印机(现在看来是一切版别)中存在缝隙,答应进犯者彻底操控设备[1]。2013年1月,JetDirect(惠普打印软件)被Guerrero(西班牙研讨人员)发现存在缝隙,答应侵略者对存在缝隙的网络打印机进行进犯,构成打印机拒绝服务状况,部分打印文档还能够被侵略者直接拜访,而无需经过安全防护[2]。2016年3月,Andrew

Auernheimer(代号为“Weev”,此前为Goatse安全团队成员的闻名黑客)在其博客上供认其侵略了上千台网络打印机,并使其打印出带有种族主义及反犹太人等信息的内容[3]。2016年9月,德国鲁尔大学的安全研讨人员对多种品牌类型的网络打印机展开了一项深化的安全研讨。他们经过对20种不同品牌类型的打印机进行测验后发现,每一种品牌的打印机都存在不同程度的进犯或许性和缝隙[5]。别的,他们还给出了测验进程中运用的打印机侵略运用东西:PRinter

Exploitation

Toolkit(PRET)[4]。2017年2月,国外有一个自称“stackoverflowin”的黑客侵略了超越15万台打印机。被侵略的这些打印机全部都打印出了这名黑客留下的正告信息[6]。

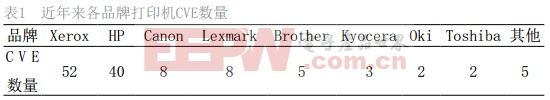

此外,咱们依据CVE(Common Vulnerabilities and

Exposures,http://cve.mitre.org/)的数据如表1,剖析得到各品牌打印机在1999年至2016年期间发表的各类型缝隙。

由以上发表的缝隙以及安全事情能够看出,网络打印机安全现状不容乐观。但因为打印机的特殊性,人们往往不注重其安全性。据我国电信股份有限公司北京研讨院与北京神州绿盟信息安全科技股份有限公司联合发布的《2017年物联网安全研讨陈述》[7]可知,全球露出在互联网上的打印机数量高达898173台,其我国内打印机的露出数量就高达63495台。并且需求留意的是,陈述中所列的打印机设备数量仅仅经过网络空间查找引擎识别出的成果,许多打印机设备露出出来的端口特征不明显,因而实践露出的设备或许远远大于计算成果。露出在互联网上的打印机设备不必定存在安全问题,但存在被进犯运用的危险。假设这些网络打印机设备被歹意地运用,很有或许就构成一个类似于Mirai的僵尸网络,后果不堪设想。因而,网络打印机的安全问题应遭到用户与厂商的高度注重。为了进步人们对网络打印机安全的知道,下面咱们将介绍网络打印机现有的安全隐患,常见的进犯办法,并提出相应的防护办法。

1 网络打印机面对的安全危险

根据德国鲁尔大学Jens

Müller等人的研讨成果[5]与对网络打印机CVE计算数据的剖析,咱们首要从进犯者类型、缝隙类型以及进犯手法来介绍网络打印机所面对的安全危险。

网络打印机的潜在进犯者首要可分为3种。第一种为内部进犯者,此类进犯者能够在打印机地点内部网络埋伏,直接履行物理进犯。首要进犯手法如下。

(1)经过USB外联设备或许内存卡把进犯程序刺进到内部网络;

(2)直接衔接方针打印机,比方经过USB外联设备等办法。

(3)更改打印机设置或许操作要害键位,比如康复出厂设置等。

第二种为网络进犯者,该进犯者能够长途进犯方针打印机,首要进犯办法如下。

(1)对打印机敞开的端口打印服务进犯如:SMB、FTP、9100、Web、LPD、IPP或SNMP等。

(2)将后门植入到方针,以备长时间的进犯。

第三种为浏览器进犯者,首要的进犯手法如下。

(1)运用垂钓邮件等办法进犯方针网络内的作业人员。

(2)经过网络打印机存在的漏铜,如XSS等,将歹意打印脚本注入到打印机。

(3)浸透进入内网,对打印机直接操控。

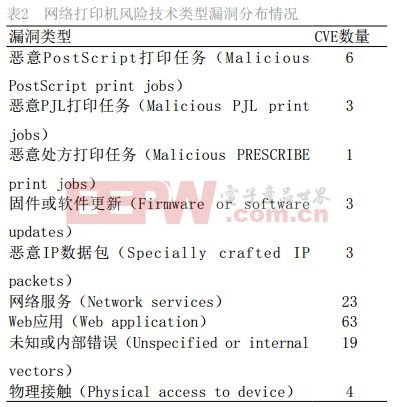

根据对已发布的网络打印机缝隙数据收拾剖析,咱们发现网络打印机的缝隙首要会集在Web运用(如存在XSS缝隙,CSRF缝隙等)、网络服务(FTP,Telnet等)与不知道或内部过错。表2列出了网络打印机缝隙按危险技术类型散布状况,其间PostScript是一种与设备无关的打印机言语,PJL则是打印机作业言语。

此外,针对近期爆出的打印机安全事情,咱们总结出几种实际中现已完成的进犯手法。

(1)Dos进犯(拒绝服务进犯):进犯者可经过几行简略的PostScript代码,就可完成对打印机的DoS进犯,让打印机履行一个无限循环使命,直到资源耗尽。

(2)打印使命操控:因为一些PDL言语(打印机页面描绘言语)支撑恣意修正操作,所以进犯者能够进行一系列歹意进犯,如打印内容掩盖,打印内容置换等。此外假如打印机运用PostScript指令,进犯者能够经过其获取打印使命,然后获取灵敏信息。

(3)信息走漏进犯:打印机9100端口打印服务支撑双向通道,因而可导致打印机某些灵敏信息走漏。此外进犯者还可经过拜访打印内存获取灵敏信息,比如进犯者可经过侵略打印机后拜访内存和文件系获取暗码。

(4)长途代码履行进犯(RCE):因为某些品牌打印机存在缓冲区溢出缝隙,如HP系列部分激光打印机中存在的LPD协议缓冲区溢出缝隙,进犯者可精心结构数据包,使网络打印机履行歹意代码。此外,进犯者还能够经过结构虚伪固件或软件晋级包令打印机履行歹意代码。

(5)跨站打印(Cross-site printing,XSP)进犯:进犯者可经过CORS

spoofing(跨源资源共享诈骗)运用Web进行XSP进犯。

此外,一个很常见且最简略完成的进犯办法为弱口令进犯。大多数打印机都设置有初始暗码,可是人们往往未更改此暗码。进犯者可经过shodan(https://www.shodan.io/)、钟馗之眼(http://www.zoomeye.org/)等网络空间查找引擎搜到露出到公网上的打印机,测验进行弱口令暴力破解进犯,然后获取最高办理员权限。更有甚者,许多露出在互联网上的网络打印机HTTP服务没有启用认证机制,这就意味着长途进犯者不需求登录即可进入打印机办理界面。下面咱们给出一个弱口令进犯实例。图1是经过shodan查找公网上的打印机,而图2则是查找到的一个存在弱口令的打印机。咱们只需输入该打印机设备出厂默许暗码就能够直接得到方针打印机Admin办理员权限,然后能够进行检查打印信息、操控打印使命等歹意行为。

别的,咱们还可经过德国鲁尔大学研讨员开发的打印机侵略运用东西PRinter Exploitation

Toolkit[6]对打印机进行测验与进犯。该东西根据python完成,大大简化终端进犯者与方针打印机之间的通讯沟通。此外,该东西可自动化搜索局域网内的网络打印机,完成自动化进犯。

最终为验证PRinter Exploitation

Toolkit东西的有效性,咱们根据试验室网络打印机设备建立环境进行进犯测验试验。试验中共运用两台打印机设备,类型分别为HP Color LaserJet

CP2025dn与RICON MP 5054。试验进程可分为简略两步:首先将打印机设备与测验PC衔接到同一个局域网内;然后在测验PC上运用PRinter

Exploitation Toolkit东西,进行进犯测验。进犯指令如下:./pret.py 打印机IP地址

打印机所运用言语(PS、PJL、PCL),进犯作用见图3与图4。从图中,咱们能够看到,进犯者未经答应即可衔接到网络打印机并可容易获取打印机类型、版别以及履行shell指令等危险行为。

2 防护主张

由《2017年物联网安全研讨陈述》[7]可知,只要不到44%的IT经理人把打印机列入了安全策略,与此一起,也仅有不到50%的运用者会运用打印机的“办理暗码”功用,这意味着全球数以亿计的商务打印机中只要不到2%的打印机是真实安全的。为削减网络安全打印机被进犯危险,咱们从安全装备以及缝隙防护视点针对2中总结的网络打印机存在的安全危险与进犯手法提出以下几点防护主张。

(1)及时更改初始默许暗码,并及时删去剩余和过期的账户。若运用默许账户暗码,则或许遭到未经授权的用户拜访,个人数据和秘要信息就有或许被更改或盗取。

(2)将打印机装置

在设有防火墙、无线路由器或其他非直连网络办法保护的网络上,并主张选用私有IP地址以及互联网防火墙安全策略,对相应的网络协议和端口进行可拜访约束。若网络打印机直接露出在公网上,将增大其被进犯的危险。

(3)遵从最小装置准则,封闭不必要的端口与服务,比如Telnet、FTP等功用,禁用不必要的服务组件、运用插件等,削减被侵略的危险。

(4)做好物理阻隔,避免未经授权的陌生人直接触摸或运用网络打印机,削减其遭到物理进犯的或许性。

(5)在长途保护办理时,要做好拜访约束,约束用户登录IP及拜访权限,避免用户拜访装备文件等灵敏文件。应运用具有加密协议的登录操控模块,如SSH、VPN等,一起要及时将剩余和过期的长途保护账户删去。

(6)要长时间的注重打印机的固件和软件的晋级布告,并及时从官方网站下载相应的固件和软件的装置包,以防其他途径的装置包被歹意篡改正,使得打印机遭受进犯。要做好缝隙补丁相关的保护作业,这样才干下降被进犯的危险。

(7)约束用户衔接数量与使命数量,避免遭到Dos进犯(拒绝服务进犯)。

(8)定时对打印机进行安全审计,应及时注重日志中的审计剖析,对其间记载的进犯事情的危害性进行评价,并采纳相应的办法来操控。

此外,对网络打印机办理员等相关人员进行安全相关培训,进步其安全意识,使其把握根本的信息安全事情防备技术,尽量削减网络打印机被进犯的危险以及被进犯后所构成的丢失。

3 定论

跟着对支撑移动设备打印的需求越来越大,支撑Wi-Fi直连、NFC打印、云打印等移动功用的网络打印机逐步成为人们日常日子作业中不行短少的电子设备。校园、政府部门、医院等各个单位与组织都会运用打印机。经过shodan、钟馗之眼等网络空间查找引擎简略搜到露出到公网上的打印机就高达898173台。从安全的视点来看,因为打印设备布置于内部网络,经过它们能够直接拜访到各种灵敏信息,因而其安全性比较重要。但因为其功用特殊性,人们往往疏忽其安全性,导致打印机安全问题颇多,引发的安全事情也逐步增多。为进步人们对网络打印机安全的注重,本文侧重介绍了打印机面对的首要安全危险,得出其现有安全现状不容乐观,并总结出常见的进犯办法,最终提出了相对应的防护主张。本文为今后的打印机安全研讨供给了必定的参阅。

参阅文献

[1]Hihei.三星全系打印机发现严峻缝隙[EB/OL].freebuf.(2012-11-28)[2018-05-14].

http://www.freebuf.com/news/6330.html.

[2]Cs24:惠普打印软件JetDirect缝隙致多款网络打印机受要挟[EB/OL].freebuf.(2013-01-29)[2018-05-14].

http://www.freebuf.com/articles/system/7115.html.

[3]寰者.这名黑客的四行代码让数千台打印机宣扬种族主义[EB/OL].freebuf.(2016-03-30)[2018-05-14].

http://www.freebuf.com/articles/web/100255.html.

[4]Bimeover.15万台打印机被黑,打印出了一堆古怪的东西[EB/OL].freebuf.(2017-02-09)[2018-05-14].

http://www.freebuf.com/news/126336.html.

[5]Müller J,Mladenov V,Somorovsky J,et al.SoK: Exploiting Network

Printers[J/OL].2017 IEEE Symposium on Security and

Privacy:213-230.(2017-05-22)[2018-05-14].

https://www.ieee-security.org/TC/SP2017/papers/64.pdf.

[6]Jensvoid, jurajsomorovsky, AnthonyMastrean, mladevbb:

PRET[DB/OL].GitHub.(2017-04-24)[2018-05-14].

https://github.com/RUB-NDS/PRET.

[7]薄明霞,唐洪玉,张星,等.2017物联网安全研讨陈述[EB/OL].(2017-12-12)[2018-05-14].

http://www.nsfocus.com.cn/content/details_62_2646.html

作者简介

李莉,工程师,首要研讨方向:网络设备安全研讨作业。

陈诗洋,助理工程师,首要研讨方向:互联网新技术新事务安全评价研讨作业。

杨子羿,助理工程师,首要研讨方向:战略办理研讨与咨询作业。

付凯,助理工程师,首要研讨方向:网络设备安全研讨作业。

本文来源于科技期刊《电子产品世界》2019年第3期第58页,欢迎您写论文时引证,并注明出处