跟着Linux企业运用的扩展,有许多的网络服务器运用Linux操作体系。Linux服务器的安全功用遭到越来越多的注重,这儿依据Linux服务器遭到进犯的深度以等级方式列出,并提出不同的解决方案。

对Linux服务器进犯的界说是:进犯是一种旨在阻碍、危害、削弱、损坏Linux服务器安全的未授权行为。进犯的规模能够从服务回绝直至彻底危害和损坏Linux服务器。对Linux服务器进犯有许多品种,本文从进犯深度的视点阐明,咱们把进犯分为四级。

进犯等级一:服务回绝进犯(DoS)

由于DoS进犯东西的众多,及所针对的协议层的缺点短时无法改动的现实,DoS也就成为了撒播最广、最难防备的进犯方式。

服务回绝进犯包含散布式回绝服务进犯、反射式散布回绝服务进犯、DNS散布回绝服务进犯、FTP进犯等。大多数服务回绝进犯导致相对初级的风险,即便是那些或许导致体系重启的进犯也仅仅是暂时性的问题。这类进犯在很大程度上不同于那些想获取网络操控的进犯,一般不会对数据安全有影响,可是服务回绝进犯会继续很长一段时刻,十分难缠。

到目前为止,没有一个肯定的办法能够阻挠这类进犯。但这并不标明咱们就应束手待毙,除了着重个人主机加强维护不被运用的重要性外,加强对服务器的办理是十分重要的一环。一定要装置验证软件和过滤功用,查验该报文的源地址的实在地址。其他关于几种服务回绝能够选用以下办法:封闭不必要的服务、束缚一起翻开的Syn半衔接数目、缩短Syn半衔接的time out 时刻、及时更新体系补丁。

进犯等级二:本地用户获取了他们非授权的文件的读写权限

本地用户是指在本地网络的任一台机器上有口令、因而在某一驱动器上有一个目录的用户。本地用户获取到了他们非授权的文件的读写权限的问题是否构成风险很大程度上要看被拜访文件的要害性。任何本地用户随意拜访临时文件目录(/tmp)都具有风险性,它能够潜在地铺设一条通向下一等级进犯的途径。

等级二的首要进犯办法是:黑客拐骗合法用户奉告其秘要信息或履行任务,有时黑客会伪装网络办理人员向用户发送邮件,要求用户给他体系升级的暗码。

由本地用户发动的进犯简直都是从长途登录开端。关于Linux服务器,最好的办法是把一切shell账号放置于一个独自的机器上,也便是说,只在一台或多台分配有shell拜访的服务器上承受注册。这能够使日志办理、拜访操控办理、开释协议和其他潜在的安全问题办理更简略些。还应该把寄存用户CGI的体系区别出来。这些机器应该阻隔在特定的网络区段,也便是说,依据网络的装备状况,它们应该被路由器或网络交换机围住。其拓扑结构应该保证硬件地址诈骗也不能超出这个区段。

进犯等级三:长途用户获得特权文件的读写权限

第三等级的进犯能做到的不只是核实特定文件是否存在,并且还能读写这些文件。构成这种状况的原因是:Linux服务器装备中呈现这样一些缺点:即长途用户无需有用账号就能够在服务器上履行有限数量的指令。

暗码进犯法是第三等级中的首要进犯法,损坏暗码是最常见的进犯办法。暗码破解是用以描绘在运用或不运用东西的状况下浸透网络、体系或资源以解锁用暗码维护的资源的一个术语。用户常常疏忽他们的暗码,暗码方针很难得到施行。黑客有多种东西能够打败技能和社会所维护的暗码。首要包含:字典进犯(Dictionary attack)、混合进犯(Hybrid attack)、蛮力进犯(Brute force attack)。一旦黑客具有了用户的暗码,他就有许多用户的特权。暗码猜测是指手艺进入一般暗码或经过编好程序的正本获得暗码。一些用户挑选简略的暗码—如生日、纪念日和爱人姓名,却并不遵从应运用字母、数字混合运用的规矩。对黑客来说要猜出一串8个字生日数据不必花多长时刻。

防备第三等级的进犯的最好的防卫办法便是严格操控进入特权,即运用有用的暗码。

◆ 首要包含暗码应当遵从字母、数字、大小写(由于Linux对大小写是有区别)混合运用的规矩。

◆ 运用象“#”或“%”或“$”这样的特别字符也会增加复杂性。例如选用countbak一词,在它后边增加“#$”(countbak#$),这样您就具有了一个适当有用的暗码。

进犯等级四:长途用户获得根权限

第四进犯等级是指那些决不应该产生的事产生了,这是丧命的进犯。表明进犯者具有Linux服务器的根、超级用户或办理员答应权,能够读、写并履行一切文件。换句话说,进犯者具有对Linux服务器的悉数操控权,能够在任何时刻都能够彻底封闭乃至消灭此网络。

进犯等级四首要进犯方式是TCP/IP接连偷盗,被迫通道听取和信息包阻挠。TCP/IP接连偷盗,被迫通道听取和信息包阻挠,是为进入网络收集重要信息的办法,不像回绝服务进犯,这些办法有更多相似偷盗的性质,比较荫蔽不易被发现。一次成功的TCP/IP进犯能让黑客阻挠两个团体之间的买卖,供给中间人突击的杰出时机,然后黑客会在不被受害者留意的状况下操控一方或两边的买卖。经过被迫偷听,黑客会操作和挂号信息,把文件送达,也会从方针体系上一切可经过的通道找到可经过的丧命要害。黑客会寻觅联机和暗码的结合点,认出恳求合法的通道。信息包阻挠是指在方针体系束缚一个活泼的听者程序以阻挠和更改一切的或特其他信息的地址。信息可被改送到不合法体系阅览,然后不加改动地送回给黑客。

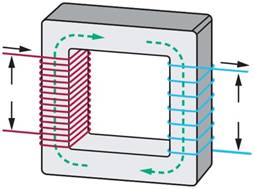

TCP/IP接连偷盗实践便是网络嗅探,留意假如您坚信有人接了嗅探器到自己的网络上,能够去找一些进行验证的东西。这种东西称为时域反射计量器(Time Domain Reflectometer,TDR)。TDR对电磁波的传达和改动进行丈量。把一个TDR衔接到网络上,能够检测到未授权的获取网络数据的设备。不过许多中小公司没有这种价格昂贵的东西。关于防备嗅探器的进犯最好的办法是:

1、安全的拓扑结构。嗅探器只能在当时网络段进步行数据捕获。这就意味着,把网络分段作业进行得越细,嗅探器能够收集的信息就越少。 [#page_#][#page_#]2、会话加密。不必特别地忧虑数据被嗅探,而是要想办法使得嗅探器不认识嗅探到的数据。这种办法的长处是显着的:即便进犯者嗅探到了数据,这些数据对他也是没有用的。

特别提示:应对进犯的反击办法

关于超越第二等级的进犯您就要特别留意了。由于它们能够不断的进步进犯等级,以浸透Linux服务器。此刻,咱们能够采纳的反击办法有:

◆ 首要备份重要的企业要害数据。

◆ 改动体系中一切口令,告诉用户找体系办理员得到新口令。

◆ 阻隔该网络网段使进犯行为仅呈现在一个小规模内。

◆ 答应行为继续进行。如有或许,不要急于把进犯者赶出体系,为下一步作预备。

◆ 记载一切行为,收集依据。这些依据包含:体系登录文件、运用登录文件、AAA(Authentication、Authorization、 Accounting,认证、授权、计费)登录文件,RADIUS(Remote Authentication Dial-In User Service) 登录,网络单元登录(Network Element Logs)、防火墙登录、HIDS(Host-base IDS,根据主机的侵略检测体系) 事情、NIDS(网络侵略检测体系)事情、磁盘驱动器、隐含文件等。收集依据时要留意:在移动或拆开任何设备之前都要摄影;在查询中要遵从两人规律,在信息搜会集要至少有两个人,以避免篡改信息;应记载所采纳的一切过程以及对装备设置的任何改动,要把这些记载保存在安全的当地。查看体系一切目录的存取答应,检测Permslist是否被修改正。

◆ 进行各种测验(运用网络的不同部分)以识别出进犯源。

◆ 为了运用法令武器冲击违法行为,有必要保存依据,而构成依据需求时刻。为了做到这一点,有必要忍耐进犯的冲击(尽管能够拟定一些安全办法来保证进犯不危害网络)。对此景象,咱们不但要采纳一些法令手段,并且还要至少请一家有威望的安全公司帮忙阻挠这种违法。这类操作的最重要特色便是获得违法的依据、并查找违法者的地址,供给所具有的日志。关于所收集到的依据,应进行有用地保存。在开端时制造两份,一个用于评价依据,另一个用于法令验证。

◆ 找到体系缝隙后设法堵住缝隙,并进行自我进犯测验。

网络安全现已不仅仅是技能问题,而是一个社会问题。企业应当进步对网络安全注重,假如一味地只依托技能东西,那就会越来越被迫;只要发挥社会和法令方面冲击网络违法,才干愈加有用。我国关于冲击网络违法现已有了清晰的司法解释,惋惜的是大多数企业只注重技能环节的效果而疏忽法令、社会要素,这也是本文的写作意图。

回绝服务进犯(DoS)

DoS即Denial Of Service,回绝服务的缩写,可不能认为是微软的DOS操作体系!DoS进犯即让方针机器中止供给服务或资源拜访,一般是以耗费服务器端资源为方针,经过假造超越服务器处理才能的恳求数据构成服务器呼应堵塞,使正常的用户恳求得不到应对,以完成进犯意图。