本文将从IT 范畴了解的信息安全办理体系的根本理论和潜在要挟的视点,学习世界上有关工业操控体系安全保护要求及规范,剖析当时我国工业操控体系存在的危险,并提出一套依据ICS 体系的要挟发现与辨认模型。

一、工业操控体系介绍

工业操控体系(Industrial Control Systems, ICS),是由各种自动化操控组件以及对实时数据进行收集、监测的进程操控组件,一起构成的保证工业根底设施自动化运转、进程操控与监控的事务流程管控体系。其间心组件包含数据收集与监控体系(SCADA)、分布式操控体系(DCS)、可编程逻辑操控器(PLC)、长途终端(RTU)、智能电子设备(IED),以及保证各组件通讯的接口技能。

现在工业操控体系广泛的运用于我国电力、水利、污水处理、石油天然气、化工、交通运输、制药以及大型制作职业,其间超越80%的触及国计民生的要害根底设施依托工业操控体系来完成自动化作业,工业操控体系已是国家安全战略的重要组成部分。

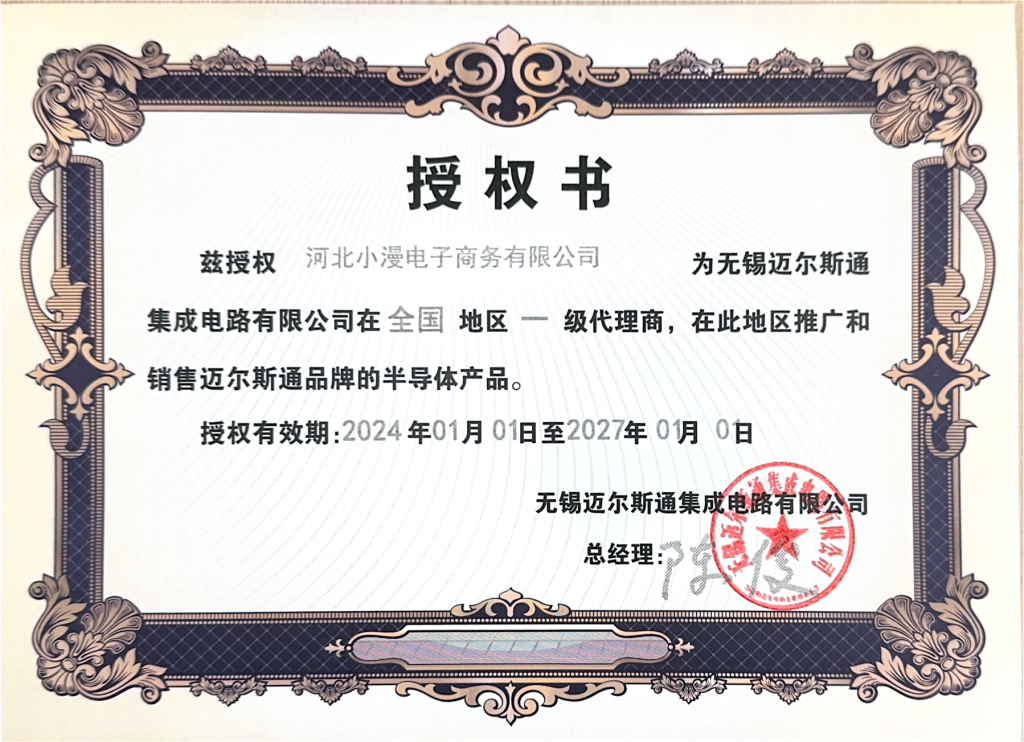

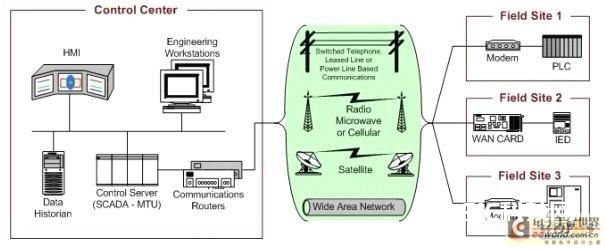

一次典型的ICS 操控进程一般由操控回路、HMI、长途确诊与保护东西三部分组件一起完成,操控回路用以操控逻辑运算,HMI 履行信息交互,长途确诊与保护东西保证呈现异常的操作时进行确诊和康复。

图1:典型的ICS 操作进程

SCADA(Supervisory Control And Data Acquisition)数据收集与监控体系,是工业操控体系的重要组件,经过与数据传输体系和HMI 交互,SCADA 能够对现场的运转设备进行实时监督和操控,以完成数据收集、设备操控、丈量、参数调理以及各类信号报警等各项功用。现在,SCADA 广泛运用于水利、电力、石油化工、电气化、铁路等分布式工业操控体系中。

图2:SCADA 体系总体布局

DCS(Distributed Control Systems)分布式操控体系,广泛运用于依据流程操控的职业,例如电力、石化等职业分布式作业,完成对各个子体系运转进程的收拾管控。

PLC(Programmable Logic Controllers)可编程逻辑操控器,用以完成工业设备的具体操作与工艺操控。一般SCADA 或DCS 体系经过调用各PLC 组件来为其分布式事务供给根本的操作操控,例如轿车制作流水线等。

二、工业操控体系安全现状

与传统的信息体系安全需求不同,ICS 体系规划需求统筹运用场景与操控办理等多方面要素,以优先保证体系的高可用性和事务连续性。在这种规划理念的影响下,缺少有用的工业安全防护和数据通讯保密办法是许多工业操控体系所面对的通病。

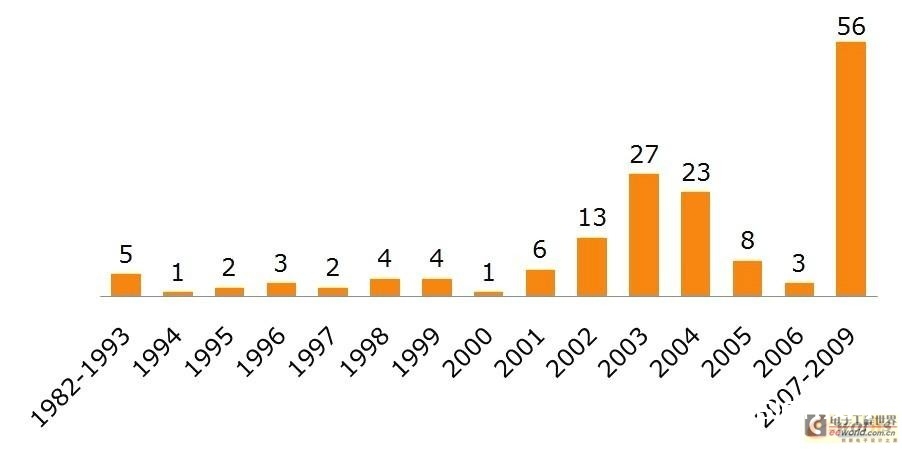

据威望工业安全事情信息库RISI(Repository of Security Incidents)计算,截止2011年10 月,全球已产生200 余起针对工业操控体系的进犯事情。2001 年后,通用开发规范与互联网技能的广泛运用,使得针对ICS 体系的进犯行为呈现大幅度增加,ICS 体系关于信息安全办理的需求变得愈加火急。

图3:1982-2009 工业体系进犯事情

纵观我国工业操控体系的全体现状,西门子、洛克韦尔、IGSS 等世界闻名厂商出产的工控设备占据主动方位,因为缺少中心知识产权和相关职业办理施行规范,在益发智能敞开的ICS 体系架构与良莠不齐的网络运维实际前,存储于操控体系、数据收集与监控体系、现场总线以及相关联的ERP、CRM、SCM 体系中的中心数据、操控指令、秘要信息随时或许被进犯者盗取或篡改损坏。作为一项杂乱而繁琐的体系工程,保证工业体系的信息安全除了需求触及工业自动化进程中所触及到的产品、技能、操作体系、网络架构等要素,企业本身的办理水平更直接决议了ICS 体系的全体运维作用。惋惜的是当时我国网络运维实际,决议了国内ICS 体系的安全运维作用并不抱负,安全危险存在于办理、装备、架构的各个环节。

学习IT 安全范畴ISO27001 信息安全办理体系和危险操控的成功经验,归纳工业操控网络特色以及工业环境事务类型、安排功能、方位、财物、技能等客观要素,对工业操控体系构建ICS 信息安全办理体系,是保证工业操控体系高效安稳运转的理论依据。

三、工业操控体系安全危险剖析

1、危险剖析

工业操控体系是我国重要根底设施自动化出产的根底组件,安全的重要性可见一斑,但是遭到中心技能约束、体系结构杂乱、缺少安全与办理规范等许多要素影响,运转在ICS体系中的数据及操作指令随时或许遭受来自敌对势力、商业间谍、网络犯罪团伙的损坏。依据工信部《关于加强工业操控体系信息安全办理的告诉》要求,我国工业操控体系信息安全办理的要点范畴包含核设施、钢铁、有色、化工、石油石化、电力、天然气、先进制作、水利枢纽、环境保护、铁路、城市轨迹交通、民航、城市供水供气供热以及其他与国计民生严密相关的范畴。这些范畴中的工业操控体系一旦遭到损坏,不只会影响工业经济的持续发展,更会对国家安全构成巨大的危害。

典型工业操控体系侵略事情:

·2007年,进犯者侵略加拿大的一个水利SCADA 操控体系,经过装置歹意软件损坏了用于取水调度的操控计算机;

·2008年,进犯者侵略波兰某城市的地铁体系,经过电视遥控器改动轨迹扳道器,导致4 节车厢脱轨;

·2010年,“网络超级兵器”Stuxnet 病毒经过针对性的侵略ICS 体系,严重要挟到伊朗布什尔核电站核反应堆的安全运营;

·2011年,黑客经过侵略数据收集与监控体系SCADA,使得美国伊利诺伊州城市供水体系的供水泵遭到损坏。

剖析能够发现,构成工业操控体系安全危险加重的主要原因有两方面:

首要,传统工业操控体系的呈现时刻要早于互联网,它需求选用专用的硬件、软件和通讯协议,规划上以武力安全为主,根本没有考虑互联互通所有必要考虑的通讯安全问题。

其次,互联网技能的呈现,导致工业操控网络中很多选用通用TCP/IP 技能,工业操控体系与各种事务体系的协作成为或许,愈加智能的ICS 网络中各种运用、工控设备以及办共用PC 体系逐步构成一张杂乱的网络拓扑。

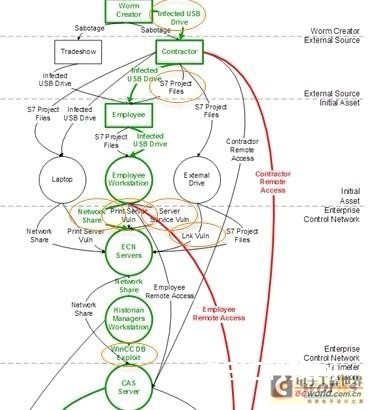

仅依据工控协议辨认与操控的安全解决方案在两方面要素的合力下,已无法满意新形势下ICS 网络运维要求,保证运用层安满是当时ICS体系安稳运营的根本前提。使用工控设备缝隙、TCP/IP 协议缺点、工业运用缝隙,进犯者能够针对性的构建愈加荫蔽的进犯通道。以Stuxnet 蠕虫为例,其充分使用了伊朗布什尔核电站工控网络中工业PC 与操控体系存在的安全缝隙(LIK 文件处理缝隙、打印机缝隙、RPC 缝隙、WinCC 缝隙、S7 项目文件缝隙以及Autorun.inf 缝隙),为进犯者侵略供给了七条荫蔽的通道。

图4:Stuxnet 蠕虫病毒传达的七条途径

2、脆弱性剖析

工业操控体系的安全性和重要性直接影响到国家战略安全施行,但为统筹工业运用的场景和履行功率,在寻求ICS 体系高可用性和事务连续性的进程中,用户往往会被迫的下降ICS 体系的安全防护需求。辨认ICS 存在的危险与安全隐患,施行相应的安全保证战略是保证%&&&&&%S 体系安稳运转的有用手法。